|

|

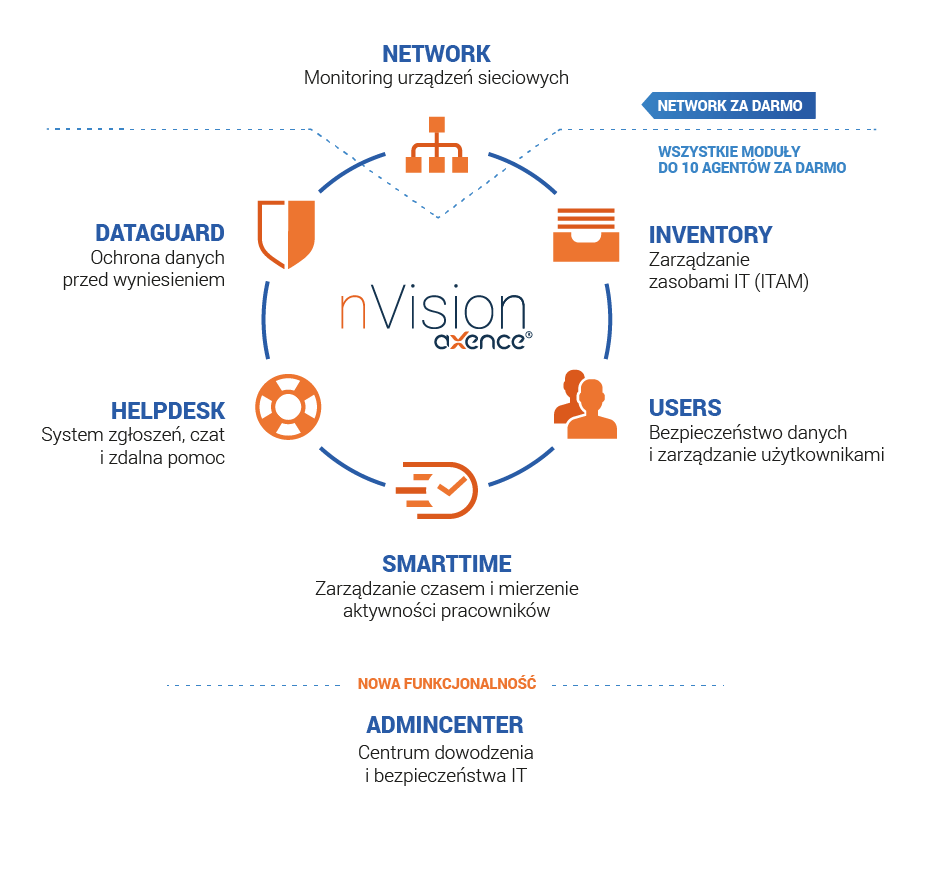

Axence nVision to zaawansowane rozwiązanie do kompleksowego zarządzania infrastrukturą informatyczną. Proaktywne monitorowanie sieci, inwentaryzacja sprzętu i oprogramowania, monitorowanie użytkowników, ochrona danych przed wyciekiem, zdalna pomoc techniczna – w jednym, centralnie zarządzanym programie! Jest to oprogramowanie, które ze względu na kompleksowość zastosowanych w nim rozwiązań, mnogość praktycznych, łatwych w obsłudze funkcji, wizualizację, przyjazny interfejs – zdecydowanie wyróżnia się z grupy podobnych aplikacji.

Axence nVision to 6 modułów oferujących olbrzymie możliwości:

Moduł Network

Wykrywanie i wizualizacja sieci

- cykliczne wykrywanie urządzeń sieciowych, rozpoznawanie sieci z podsieciami

- prezentowanie wykrytych urządzeń na interaktywnych mapach, z najważniejszymi informacjami o ich stanie

- detekcja serwisów TCP/IP działających na urządzeniu

- porządkowanie urządzeń na utworzonych przez użytkownika mapach

- mapy użytkownika oraz automatyczne (dla urządzeń spełniających określone warunki)

Monitorowanie sieci

- monitoring urządzeń sieciowych za pomocą protokołów TCP/IP, SNMP i WMI

- nadzorowanie pracy systemów operacyjnych Windows, Linux, Unix, Mac; drukarek; switchy; routerów; UPSów

- monitorowanie systemu Windows i parametrów aplikacji (MS Exchange, MS SQL i inne)

- monitoring dziennika zdarzeń Windows i usług systemowych

- monitoring dostępności i treści stron WWW

Monitorowanie serwerowni

- zabezpiecz serwery przed awarią klimatyzacji, zalaniem i pożarem

- monitorowanie temperatury, wilgotności, napięcia; czujniki dymu, zalania itp.

- kontrola dostępu: czujnik otwarcia drzwi, okna, zbicia szyby

- współpraca z dowolnymi czujnikami wspierającymi SNMP

- alarm w razie przekroczenia wartości krytycznych

Monitorowanie routerów i switchy

- informacja o stanie portu

- zmiany statusu interfejsów sieciowych

- lista urządzeń podłączonych do danego portu

- ruch sieciowy na danym porcie

- zbieranie adresów MAC na liście znanych adresów

- wykrywanie urządzeń spoza listy znanych urządzeń

Alarmy i akcje korekcyjne

- informowanie m.in. o wyczerpującym się miejscu na dysku twardym, nadmiernym obciążeniu serwera, przeciążeniu łącza, braku tonera w drukarce

- powiadomienia przez: wiadomość na ekranie, email, SMS przez email i telefon (bramkę) GSM, Syslog, syntezę mowy

- automatyczne akcje korekcyjne: zamknięcie/restart systemu, uruchomienie/zatrzymanie/restart serwisu Windows, uruchamianie skryptów

- szeroki wybór wykresów i raportów, możliwość tworzenia nowych

- wykresy w czasie rzeczywistym i historyczne

- raporty o działaniu systemu: wykorzystanie pamięci, dysku i CPU, obciążenie interfejsu sieciowego, transfer sieciowy itp.

- raporty dotyczące serwisów i aplikacji: czas odpowiedzi, utracone pakiety, parametry działania MS SQL, Exchange i innych

Moduł Inventory

Inwentaryzacja oprogramowania

- lista zainstalowanych aplikacji i aktualizacji Windows; lista zakupionych licencji

- audyt legalności oprogramowania: raporty zgodności posiadanych licencji z zainstalowanym oprogramowaniem

- wykrywanie aplikacji wg. plików EXE i wpisów rejestru – odporne na „sztuczki” użytkowników

- często aktualizowana baza wzorców oprogramowania

- odczyt numerów seryjnych aplikacji Microsoft

- łatwe wprowadzanie informacji o posiadanych licencjach

- możliwość audytowania komputerów niepodłączonych do sieci

Inwentaryzacja sprzętu

- szczegółowe dane dotyczące sprzętu wraz z konfiguracją systemu (informacja S.M.A.R.T., udostępnione zasoby, użytkownicy, komendy startowe i inne)

- konfigurowalny audyt sprzętu pozwalający np. raportować komputery ze zbyt małym miejscem na dysku systemowym, wolnym procesorem lub niewystarczająca pamięcią

- szybkie tworzenie raportów ułatwiających planowanie zakupów i rozbudowę sprzętu

Dane administracyjne

- informacje dotyczące infrastruktury IT: numery inwentarzowe, odpowiedzialne osoby, koszty zakupów i serwisowania, dostawcy, daty zakończenia licencji i gwarancji (z powiadamianiem) itp.

- możliwość definiowania dowolnych typów wyposażenia oraz pól danych

- dowolne załączniki: skany faktur, fotografie nalepek licencyjnych, dokumenty PDF

- możliwość importu danych z zewnętrznego źródła

Kody Kreskowe

- generowanie kodów kreskowych

- przygotowywanie naklejek inwentaryzacyjnych

- obsługa najpopularniejszych standardów kodów kreskowych

- aplikacja dla systemu Android umożliwiająca „Spis z Natury”

Zmiany

- historia wszystkich zmian w zakresie sprzętu i oprogramowania – również dla komputerów czasowo odłączonych od sieci

- codzienne skanowanie konfiguracji komputerów oraz oprogramowania

- skanowanie nie obciąża komputera

- powiadamianie o zmianach

Raporty i alarmy

- powiadomienia o zainstalowaniu programu lub zmianie konfiguracji sprzętowej komputera

- zestawienia konfiguracji sprzętowej i systemowej

- audyt legalności oprogramowania – zgodności licencji

- raporty zawsze aktualne – agenty przesyłają automatycznie informacje o zmianach

- raporty audytowe dla całej sieci i oddziałów

Moduł Users

Czas pracy oraz lista przerw

- czas rozpoczęcia i zakończenia pracy

- informacja o przerwach

- podsumowanie aktywności pracownika

Użytkowanie aplikacji

- realny czas korzystania z programi

- informacja o edytowanych przez pracownika dokumentach

- cykliczne zrzuty ekranowe, włączane na żądanie

Odwiedzane strony WWW i ich blokowanie

- monitorowanie wszystkich odwiedzanych stron internetowych wraz, z liczbą i czasem wizyt

- blokowanie dostępu do wybranych stron WWW i aplikacji dla pojedynczych stacji roboczych i grup urządzeń

- najczęściej odwiedzane przez pracowników strony

- osoby spędzające najwięcej czasu w sieci

- współpraca ze wszystkimi współczesnymi przeglądarkami

Transfer sieciowy i monitorowanie e-maili

- monitorowanie ruchu sieciowego z podziałem na sieć lokalną i Internet

- łatwa identyfikacja „zapychaczy łącza”, użytkowników którzy ściągają muzykę lub filmy, słuchają radia internetowego

- monitoring nagłówków e-mail: nadawca, odbiorca, temat, rozmiar w kB

Monitorowanie wydruków

- szczegółowe informacje o wydruku: autor, czas wydruku, nazwa dokumentu, liczba stron, drukarka, kolor itp.

- analiza kosztów druku, grupowanie kosztów dla użytkowników i drukarek

Moduł HelpDesk

Baza zgłoszeń serwisowych

- zgłaszanie problemów przez pracowników za pośrednictwem WWW lub agenta

- integracja z Active Directory, automatyczne logowanie do sytemu

- dodawanie komentarzy i załączników do zgłoszenia

- łatwe dodawanie zrzutów ekranowych przez pracowników

- możliwość przypisywania zgłoszeń do wybranego administratora

- raporty: czas pracy administratorów i liczba wykonanych zadań

Komunikacja z użytkownikami

- wewnętrzny komunikator dla wszystkich pracowników – bezpieczna alternatywa dla zewnętrznych komunikatorów

- komunikaty do pracowników z możliwym obowiązkowym potwierdzeniem (np. o restarcie serwera)

Zdalny dostęp do stacji roboczych

- zdalny dostęp do komputerów w sieci – również za pomocą przeglądarki internetowej

- możliwość podłączenia się do komputerów w odległych lokalizacjach, również za NATem – np. laptop w domu pracownika

- możliwość przechwycenia dowolnej aktywnej sesji użytkownika – również na serwerze terminalowym

- przejmowanie pulpitu za zgodą użytkownika lub bezwarunkowo

Dystrybucja plików

- dystrybucja oraz uruchamianie plików za pomocą Agentów (w tym plików MSI)

- mechanizm kolejkowania dystrybucji, instalacja może oczekiwać na włączenie komputera

Moduł DataGuard

Kontrola dostępu do urządzeń przenośnych i portów

- definiowanie uprawnień dostępu dla: dysków przenośnych, pendrive’ów, kart pamięci, wolumenów wirtualnych, telefonów komórkowych, odtwarzaczy multimedialnych, drukarek, kart sieciowych, WiFi, portów Bluetooth, IrDA

- zarządzanie prawami dostępu do wybranych nośników

- całkowite zablokowanie określonych typów urządzeń dla wybranych komputerów

- podgląd urządzeń aktualnie podłączonych w sieci i do wybranego komputera

Autoryzacja dozwolonych urządzeń przenośnych

- autoryzowanie urządzeń firmowych, blokowanie urządzeń prywatnych (całkowite lub tryb tylko do odczytu)

- identyfikacja urządzeń przenośnych na podstawie numerów seryjnych

- urządzenia inne (klawiatura, mysz itp.) nie są blokowane

Audyt operacji na urządzeniach

- zapisywanie informacji o wszystkich operacjach wykonanych na wybranych nośnikach

- rejestracja operacji: podłączenie/odłączenie nośnika danych, zapis plików na nośniku zewnętrznym

- alarmy sygnalizujące podłączenie nieautoryzowanego nośnika

Moduł Smart Time

- Wgląd we własne statystyki aktywności w wybranym dniu.

- Dostęp do wskaźników aktywności podwładnych i wybranych zespołów menadżerskich.

- Weryfikacja czasu pracy spędzonego przed i z dala od komputera

- Lista najpopularniejszych stron i aplikacji wraz z liczbą spędzonych w nich minut.

- Wskaźnik czasu poświęconego na pracę produktywną, nieproduktywną i neutralną.

- Widok wszystkich aplikacji używanych przez pracowników w wybranym okresie czasu.

- Możliwość podziału pracowników na dowolne grupy i mierzenie efektywności dla całych zespołów.

- Samodzielne przypisywanie statusów do aktywności – produktywna, nieproduktywna, neutralna.

- Definiowanie progu produktywności i limitu nieproduktywności

- Alerty o przekroczeniu limitu nieproduktywności lub osiągnięciu wymaganego progu.

Więcej informacji: http://www.axencenvision.pl